Cum au spart britanicii mașina de criptare germană Enigma

În cele peste opt decenii scurse de la terminarea celui de-Al Doilea Război Mondial s-au publicat numeroase lucrări despre informațiile cruciale obținute de Aliați (în particular, britanici) din interceptarea și decriptarea traficului radio german. Dezvăluirea în 1974 a secretelor spargerii mai multor cifruri care întrebuințau mașina de criptare Enigma în timpul războiului a însemnat începutul unor serii de dezbateri aprinse, dar și speculații despre ce a înfăptuit cu adevărat activitatea de decodificare și ce impact a avut asupra unor operațiuni militare majore. Impactul acestor informații cruciale asupra războiului reprezintă un subiect deschis, dar, fără îndoială, în multe confruntări militare a fost asul din mâna Aliaților.

Pentru păstrarea secretului, accesul la aceste informații de o importanță extraordinară pentru cursul războiului a fost restrâns la câțiva lideri politici și comandanți militari din eșaloanele superioare.

Toate informațiile derivate din spargerea codurilor inamice au fost denumite inițial de britanici „BONIFACE”, și ulterior sub mai bine-cunoscutul termen ULTRA (din 1942), în teatrul de operațiuni din Europa. Pentru evitarea confuziilor, americanii au împrumutat termenul ULTRA și pentru interceptările sau decodificările japoneze, care inițial au purtat denumirea de MAGIC, în teatrul de operațiuni din Oceanul Pacific.

Criptanaliștii de la Bletchley Park

Activitatea de atacare și descifrare a codurilor Enigma se desfășura la Bletchley Park, unde acționau criptanaliștii Școlii guvernamentale de comunicații și coduri – GC&CS (Government Communications and Codes School), serviciul de informații care desfășura operații de interceptare a comunicațiilor civile și militare adverse, denumite în prezent, pe scurt, SIGINT1.

Primele succese majore înregistrate împotriva comunicațiilor germane au fost realizate de polonezi, deși occidentalii au recunoscut cu greu și după mulți ani aportul Poloniei la acest triumf. După cucerirea Poloniei, roadele muncii de excepție a criptanaliștilor polonezi au fost transferate britanicilor.

Este important de reținut faptul că fiecare categorie de forțe din cadrul Wehrmachtului utiliza unul sau mai multe cifruri Enigma, cu numere diferite ale rotoarelor și setărilor, deci britanicii se confruntau cu ținte multiple.

Datorită excepționalei activități a criptanaliștilor de la Bletchley Park, Churchill a fost avertizat din timp de iminența unei ofensive germane în zona Kursk. Problema era să-l informeze pe Stalin asupra pregătirilor germane și în același timp să protejeze sursa și metodele de obținere a acestor informații. Deși sovieticii aveau informații despre activitatea secretă de la Bletchley Park (obiectiv codificat KRURORT), inițial nu aveau nicio idee despre natura exactă, amploarea și complexitatea succeselor repurtate acolo.

Deși efortul principal al activității de decriptare a mesajelor transmise prin Enigma rămânea concentrat pe teatrele de operațiuni din Atlantic, vestul Europei sau Mediterana unde erau dislocate majoritatea forțelor proprii, în 1943, britanicii puteau descifra câteva coduri utilizate de Luftwaffe între care unul (denumit codificat Hedgehog) asigura legătura pentru coordonarea forțelor terestre și aeriene din sectorul Luftflotte 4 (Flota 4 Aeriană) din sudul Rusiei.

Codul a fost spart pe 21 februarie 1943 și a permis Londrei să intercepteze comunicațiile dintre Grupul de Armate Sud și Luftflotte 4, furnizând britanicilor informații vitale despre planificarea inițială a operațiunii de la Kursk. Pe 22 martie 1943, o sinteză a informațiilor militare elaborată pe baza decriptărilor mesajelor ULTRA din perioada 13-16 martie 1943 menționa că obiectivul germanilor era eliminarea intrândului de la Kursk, dar nu dispuneau de suficiente unități blindate.

Pe la mijlocul lunii aprilie 1943, decriptarea mesajelor Luftwaffe dezvăluia dislocarea unor unități de aviație în regiune și numele de cod al ofensivei.

Tunny, fratele mai mare al Enigmei

În iulie 1942, Bletchley Park a înregistrat un alt succes major: spargerea cifrurilor și decriptarea transmisiunilor radio bazate pe impulsuri de teleimprimator codate și decodificate automat – Geheimschreiber, care asigurau legătura dintre Înaltul Comandament al Wehrmachtului (OKW) și armatele și grupurile de armate subordonate.

Germanii utilizau două modele de mașini pentru codificarea mesajelor transmise de la eșalonul de armată în sus: tipul T 52-B/C/D/E, dezvoltat de Siemens & Halske, și SZ-40/SZ-42, dezvoltat de Standard Electrik Lorenz. „SZ” însemna Schlusselzusatz (cheie atașată), deoarece mecanismul esențial de criptare era dispus într-o cutie care putea fi detașată de teleimprimator. Britanicii se refereau la aceste mașini de codificare sub denumirea codificată generică FISH sau, specific, Sturgeon și, respectiv, Tunny. Unele surse menționează chiar și o a treia mașină de criptare, denumită codificat Thrasher (Siemens T 43), introdusă spre sfârșitul războiului și ale cărei mesaje nu au fost niciodată decodificate. Efortul principal al Bletchley Park s-a axat pe interceptarea și decriptarea mesajelor transmise prin Tunny.

Sturgeon era în principal un sistem criptografic al forțelor aeriene germane, fiind capabil de transmisii rapide. Această mașină de codificare utiliza în special transmisiunile prin cablu, reducând practic șansele Aliaților de a le intercepta. Un matematician suedez, Arne Beurling, a fost primul care a reușit să decripteze mesajele Sturgeon, succes pentru care a avut nevoie de doar două săptămâni.

Trebuie subliniat un aspect important: mașinile Enigma asigurau transmiterea mesajelor de la eșalonul de armată în jos (corp de armată, divizie, regiment etc.), în timp ce mașinile de codificare Lorenz, mai sofisticate, asigurau legătura de la eșalon de armată în sus (comandamente de grupuri de armate, categorii de forțe etc.), deci având o importanță mai mare.

Mesajele Tunny transmise prin radio au fost interceptate pentru prima dată de britanici în iunie 1941, când a fost dată în folosință o linie experimentală între Berlin și Salonic.

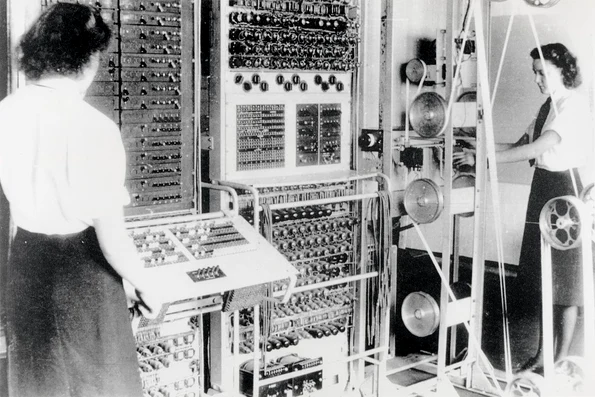

După o luptă de un an cu noul cifru, Bletchley Park a început să citească traficul Tunny în iulie 1942. Interceptările FISH, deși mai puțin voluminoase decât Enigma, au fost mult mai dificil de decriptat și au necesitat o altă abordare în vederea decodificării, în acest sens fiind dezvoltat primul calculator din lume – COLOSSUS. FISH a avut o importanță majoră în aprecierea situației strategice de pe frontul rusesc, deoarece dezvăluia intențiile și planurile de operațiuni viitoare, evaluări ale situației operaționale, precum și dificultățile pe linie logistică ale comandamentelor germane.

Acest text este un fragment din articolul „Kursk 1943 – ULTRA, spionii și controversele Operațiunii Citadela”, publicat în în numărul 44 al revistei „Historia Special” (revista:special/44), disponibil la toate punctele de distribuție a presei, în perioada 28 septembrie - 27 decembrie 2023, și în format digital pe paydemic.com.

Foto sus: COLOSSUS, primul calculator din lume, a avut un rol imens în spargerea cifrurilor folosite de Enigma (© The National Archives (United Kingdom), FO850/234)

Notă:

1 SIGINT (SIGnal INTelligence) reprezintă informațiile derivate prin interceptarea, procesarea și exploatarea informativă a emisiilor electromagnetice transmise de guverne sau organizații străine, indiferent de modalitatea de transmitere. Cuprinde trei componente: COMINT (COMmunications INTelligence), ELINT (ELectronic INTelligence) și FISINT (Foreign Instrumentation Signal INTelligence).

COMINT se referă la interceptarea comunicațiilor telefoanelor fixe, celularelor, faxurilor, telefoanelor satelitare, stațiilor radio portabile, indiferent de gradul de securizare sau criptare. Operațiile ELINT se ocupă cu interceptarea/localizarea transmisiilor instalațiilor militare (radare, în special), cu excepția exploziilor atomice, iar cele FISINT se axează pe interceptarea emisiilor electromagnetice asociate cu testarea și operarea unor sisteme aerospațiale, submarine sau terestre, utilizate atât în domeniul militar, cât și în cel civil.

În prezent, NSA (National Security Agency) sau omologul britanic, Centrul Guvernamental de Comunicații – GCHQ (Government Communications HeadQuarters), succesorul GC&CS, reprezintă principalele servicii de informații occidentale care desfășoară operațiuni de interceptare electronică a comunicațiilor civile și militare adverse.

Mai multe pentru tine...